Sécurité et webmail Académie Lyon : conseils essentiels

Face à la multiplication des cyberattaques, protéger son webmail est devenu une priorité pour l'Académie de Lyon. Les…

Accéder Compte Cyfernet org : les erreurs fréquentes à éviter absolument

Un code d'accès parfaitement saisi ne garantit rien : il suffit d'une tentative avortée pour voir son profil…

L’IA72 et la sécurité de votre webmail : ce que vous devez savoir

L'IA72, une intelligence artificielle de nouvelle génération, révolutionne la sécurité des webmails. Face à l'augmentation des cybermenaces, il…

Code de vérification Google : comment l’obtenir et l’utiliser efficacement ?

Obtenir et utiliser efficacement un code de vérification Google est fondamental pour garantir la sécurité de vos comptes…

Comment vérifier la validité d’un numéro de téléphone portable ?

À chaque instant, vous recevez des appels et SMS sur votre smartphone. Il arrive des fois où les…

Bbox où trouver le code WiFi et vérifier qu’il est bien protégé

Un code WiFi, c'est une frontière invisible qui décide qui pourra franchir la porte de votre réseau Bbox.…

Astuces pour sécuriser votre boîte mail universitaire à Nancy-Metz

Les étudiants de Nancy-Metz, particulièrement ceux qui jonglent avec de nombreuses tâches académiques, doivent veiller à la sécurité…

Comment démonter les touches du clavier d’un ordinateur portable ?

Ce tutoriel explique comment supprimer une touche du clavier de votre ordinateur portable . Le fonctionnement est facile…

Bloquer efficacement les mails indésirables : astuces pratiques et simples à mettre en place

Un email sur deux reçu dans le monde finit directement dans la corbeille ou le dossier spam. Certains…

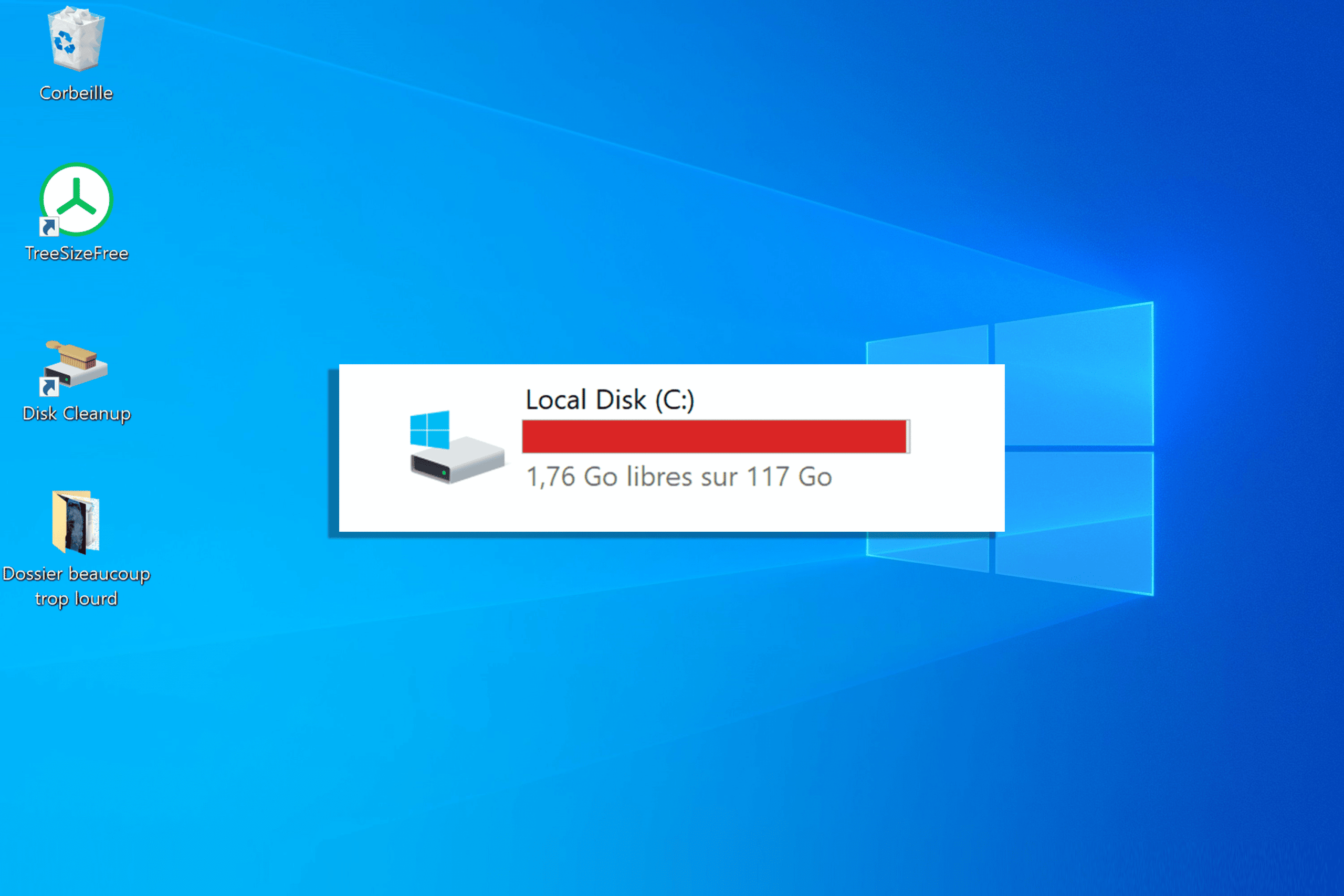

Astuces simples pour libérer de la mémoire sur son PC

À l'heure où les SSD dominent le marché, nombreux sont les PC qui affichent une capacité de stockage…

Les principales missions d’un antivirus et leur importance

Tom's Guide propose un panorama unique des logiciels incontournables pour constituer une bibliothèque logicielle complète, moderne et surtout…

Le nom des bateaux utilisés par les pirates dévoilé

Jamais les pirates n'ont été de simples silhouettes d'aventure posées sur le vieux parchemin de nos imaginaires. Derrière…

Comprendre le phishing et repérer les pièges à éviter

79 % des attaques informatiques recensées en 2020 ne sont pas le fruit de pirates encapuchonnés tapotant frénétiquement…

Libérez facilement de la mémoire sur votre pc en quelques étapes

Sur un ordinateur, vous enregistrez beaucoup de choses inintéressantes jusqu'à ce que vous soyez coincé avec un disque…

Les principaux risques RH auxquels font face les entreprises aujourd’hui

Aucune entreprise, si puissante soit-elle, ne traverse sa vie sans rencontrer la tempête des risques liés aux ressources…

Comparaison : WireGuard vs VPN – Quel est le meilleur choix ?

4 000 lignes de code. Ce chiffre, brut, résume à lui seul la philosophie de WireGuard, là où…

Quelle instance veille à la protection des données personnelles au Maroc et assure la confidentialité numérique ?

Au Maroc, la protection des données personnelles et la confidentialité numérique sont des préoccupations grandissantes. Pour répondre à…

Mesures de sécurité RGPD : Comment les mettre en place efficacement ?

Un cadre légal qui peut coûter cher, des obligations qui ne laissent aucune place à l'amateurisme et des…

Sauvegarde en ligne : stocker ses fichiers personnels en toute sécurité sur le cloud

Un fichier effacé ne disparaît pas forcément. Sur le cloud, il peut ressurgir des semaines plus tard, ou…

Inconvénients d’utiliser un VPN : les points à considérer avant de changer vos habitudes en ligne

Un chiffre brut suffit parfois à fissurer les certitudes : selon une étude de 2023, près d'un tiers…

Pourquoi externaliser le rôle de responsable de la sécurité des systèmes d’information

Dans un environnement économique où la transformation numérique s'impose à toutes les organisations, la sécurité des systèmes d'information…

Windows Defender activé : comment le vérifier sur mon ordinateur ?

Un antivirus désactivé ne prévient pas qu'il baisse la garde. Même avec un concurrent affiché comme actif, Windows…

Pourquoi bien choisir son coffre-fort fait toute la différence

Protéger ses économies, ses bijoux ou ces documents dont la perte ferait basculer la routine : voilà une…

Antivirus gratuit efficace : comparatif des solutions les plus performantes en 2025

En 2025, certains antivirus gratuits surpassent encore des solutions payantes sur des critères essentiels comme la détection proactive…

Sécurité Wi-Fi : Qui peut voir mon activité en ligne ?

Si vous pensez que votre navigation sur un réseau Wi-Fi reste à l'abri des regards, détrompez-vous. L'anonymat total…

Sécurité périmétrique : comprendre ce système vital pour la protection des données

Un seul point de défaillance peut suffire à exposer l'ensemble d'un système d'information, malgré la multiplication des solutions…

Protection des données personnelles : comment se prémunir contre les risques ?

6 200 : c'est le chiffre brut qui heurte. Autant de violations de données personnelles relevées par la…

Rôle de l’auditeur informatique : missions et importance en entreprise

Un serveur tombe, une faille de sécurité s'ouvre, et soudain la routine d'une entreprise bascule. Les chiffres d'un…

Protéger sa réputation en ligne : les meilleures stratégies pour réussir!

85 % : c'est la proportion brute de recruteurs qui décortiquent les traces numériques avant d'envisager la moindre…

Activation de l’authentification à deux facteurs : pare-feu Fortigate sécurisé

Un code temporaire à usage unique ne garantit pas l'immunité contre toutes les attaques. Sur certains équipements, la…

Fiabilité gestionnaire mot de passe Google : Tout ce que vous devez savoir

Un gestionnaire de mots de passe intégré à un navigateur n’exige aucune installation supplémentaire ni abonnement payant. Pourtant,…

Principes essentiels de la réglementation RGPD : maîtrisez les 5 clés !

Cocher une case, c'est facile. Prouver qu'une personne a vraiment donné son accord pour l'utilisation de ses données,…

La sirétisation : un moyen infaillible pour sécuriser une base de données entreprises ?

La sirétisation d’un fichier offre de nombreux avantages pour votre entreprise. Cette pratique permet de réduire, voire d’effacer…

Connexion à Hotmail : sécuriser l’accès et résoudre les blocages courants

Même avec les bons identifiants, il suffit d'un soupçon de doute du côté de Microsoft pour voir son…

Sécuriser son téléphone : Comment activer le mode sécurisé ?

Une série d’applications qui s’ouvrent en rafale, des textos partis sans prévenir, une batterie qui s’évapore à vue…

Retrouver ses mots de passe sur ordinateur : astuces et solutions efficaces

Perdre ses mots de passe peut s'avérer particulièrement frustrant, surtout lorsque l'accès à des informations majeures est en…

Meilleur type d’authentification : nos conseils pour choisir en toute sécurité

Les codes à usage unique envoyés par SMS restent vulnérables à l’interception, alors que certaines méthodes biométriques peuvent…

Types de contrôle d’accès : découvrez les quatre principaux en sécurité

Certains systèmes permettent l’accès à une ressource uniquement à condition de satisfaire plusieurs critères distincts, comme la combinaison…

Sécurité : Faut-il enregistrer les mots de passe dans Chrome ? Les risques

Google Chrome propose par défaut d’enregistrer les identifiants lors de connexions à des sites ou services en ligne.…

Sécuriser ses communications avec le webmail académique de Versailles

La sécurité des communications électroniques est devenue une préoccupation essentielle dans le domaine éducatif. Pour les enseignants, les…

Code d’authentification ne fonctionne pas : solutions et erreurs courantes à éviter

Faire face à un code d'authentification qui ne fonctionne pas peut être frustrant, surtout lorsque l'accès à des…

Sécuriser son compte mail académique à Créteil : les étapes essentielles

À Créteil, les enseignants et étudiants utilisent quotidiennement leur compte mail académique pour échanger des informations majeures. La…

Cybersécurité vs codage : quelle est la difficulté ? Décryptage complet

Un algorithme de chiffrement réputé inviolable peut devenir obsolète en quelques mois sous la pression de nouvelles méthodes…

Auditeur en cybersécurité : les tâches et responsabilités à connaître

Un audit de cybersécurité ne repose jamais sur une simple liste de contrôle figée. Les procédures varient d’une…

Retrouver le mot de passe de mon adresse mail : astuces et solutions rapides

Oublier le mot de passe de son adresse mail peut vite devenir une source de stress. Heureusement, il…

Sécurité en ligne : les risques d’enregistrer vos mots de passe dans votre navigateur

Confier ses mots de passe à son navigateur, c’est un peu comme laisser la porte d’entrée grande ouverte…

Sécurité des mots de passe : pourquoi éviter de les sauvegarder ?

La promesse d’une mémoire infaillible, offerte d’un simple clic, a de quoi séduire : un geste anodin, une…

Sécurité informatique : stocker des mots de passe sur clé USB, risqué ?

La sécurité des données personnelles est devenue une préoccupation majeure. De nombreuses personnes choisissent de stocker leurs mots…

Clé USB : la laisser branchée sur son ordinateur portable ? Risques et conseils

Les clés USB sont devenues des outils indispensables pour stocker et transporter des données. Toutefois, les laisser branchées…

Désactiver SSL et TLS : Méthodes et précautions à prendre

Sécuriser les communications sur Internet est fondamental pour protéger les données sensibles. SSL (Secure Sockets Layer) et TLS…